重要提醒:尽快修复Dirty Frag内核高危漏洞!

发布时间:2026-05-11 浏览次数:

5月7日,麒麟软件安全团队监测到Linux Kernel Dirty Frag严重漏洞!该漏洞实际包含2个漏洞,涉及xfrm-ESP(CVE-2026-43284)和RxRPC(CVE-2026-43500)模块,攻击者可以实现对页缓存的写入,从而在操作系统上稳定提权。麒麟软件已发布漏洞解决方案进行防护,建议您尽快做好自查及防护,以确保操作系统安全。

漏洞简介

漏洞编号:CVE-2026-43284、CVE-2026-43500

漏洞描述:Dirty Frag是一类Linux内核本地提权漏洞,其核心原理是利用 splice()系统调用在零拷贝发送路径中,将攻击者仅有读取权限的文件页缓存(page cache page)植入内核skb的非线性frag区域;随后在接收端进行原地(in-place)加解密操作时,对该页缓存实施写入,从而实现权限提升。该漏洞由CVE-2026-43284(xfrm-ESP 页面缓存写入漏洞)、CVE-2026-43500(RxRPC 页面缓存写入漏洞)两个子漏洞组合构成。

漏洞分析

威胁等级:高危

评分向量:CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H(7.8)

攻击者需在目标系统上具有普通用户账户且esp、rxrpc相关内核模块可加载。

银河麒麟桌面及服务器操作系统主要版本均受影响。

排查方法

检查内核配置是否启用

$ grep -E "^CONFIG_(INET_ESP|INET6_ESP|AF_RXRPC|RXKAD)=" /boot/config-$(uname -r) 2>/dev/null

CVE-2026-43284

(1)如果CONFIG_INET_ESP=y或CONFIG_INET6_ESP=y则受影响;

(2)如果CONFIG_INET_ESP=m或CONFIG_INET6_ESP=m则受影响;

(3)如果CONFIG_INET_ESP is not set且CONFIG_INET6_ESP is not set则不受影响。

CVE-2026-43500

(1)如果CONFIG_AF_RXRPC=y且CONFIG_RXKAD=y则受影响;

(2)如果CONFIG_AF_RXRPC=m且CONFIG_RXKAD=y则受影响;

(3)如果CONFIG_AF_RXRPC is not set或CONFIG_RXKAD is not set则不受影响。

修复方案

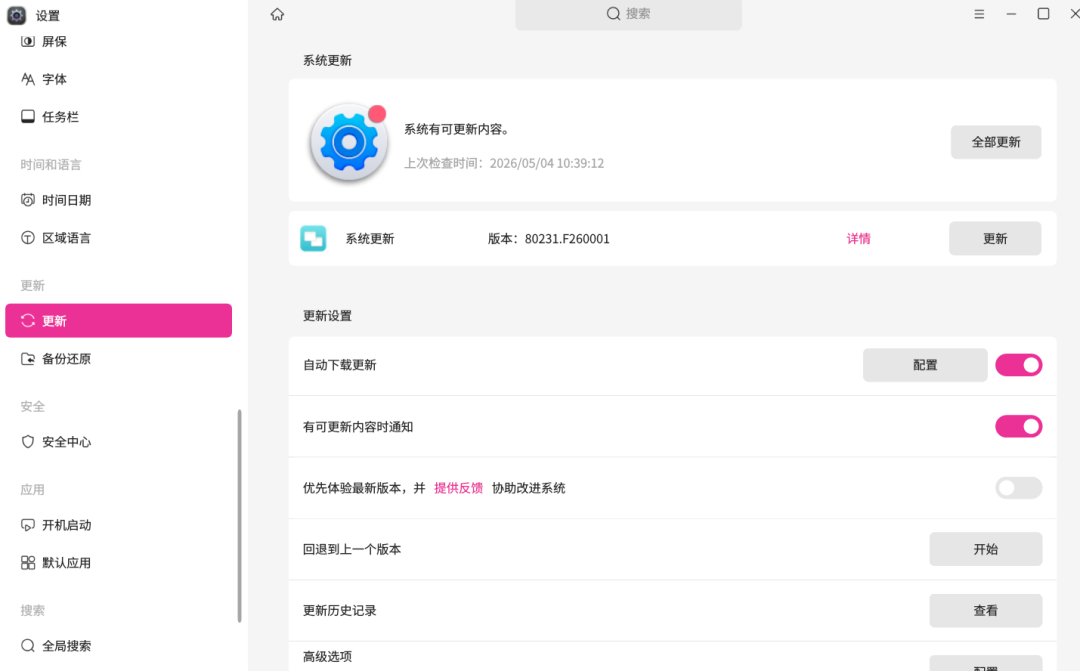

第一步:获取系统更新补丁

在设置-更新页面,获取最新系统更新补丁,补丁版本号为:U26000x。

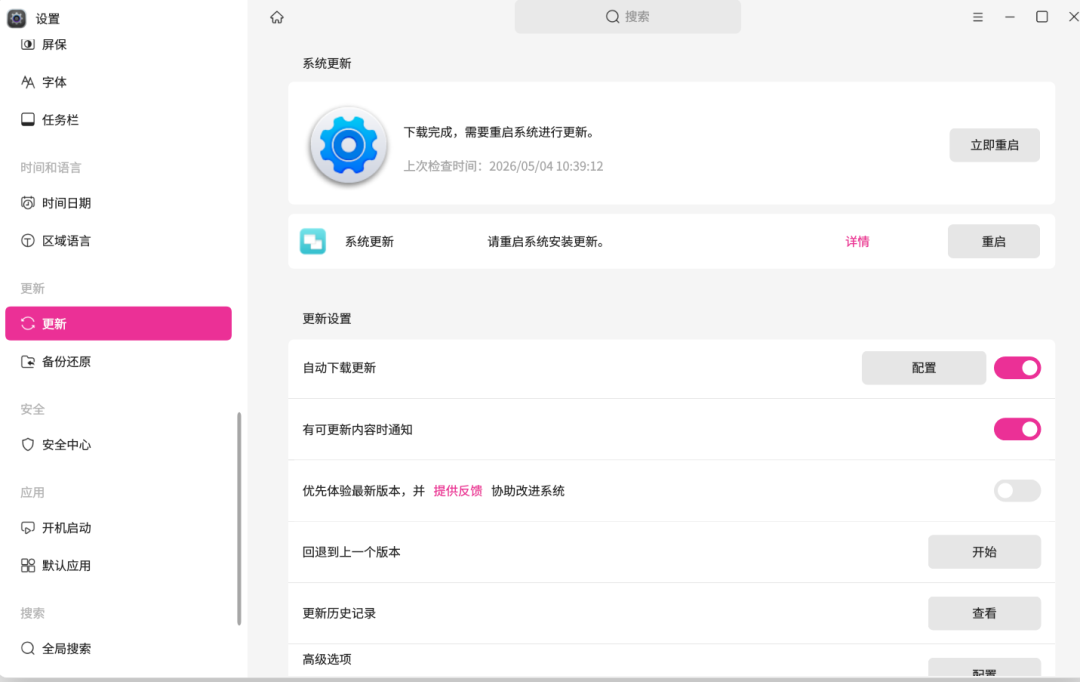

第二步:安装更新补丁

单击更新按钮,下载系统更新补丁,并按照提示重启系统安装更新。

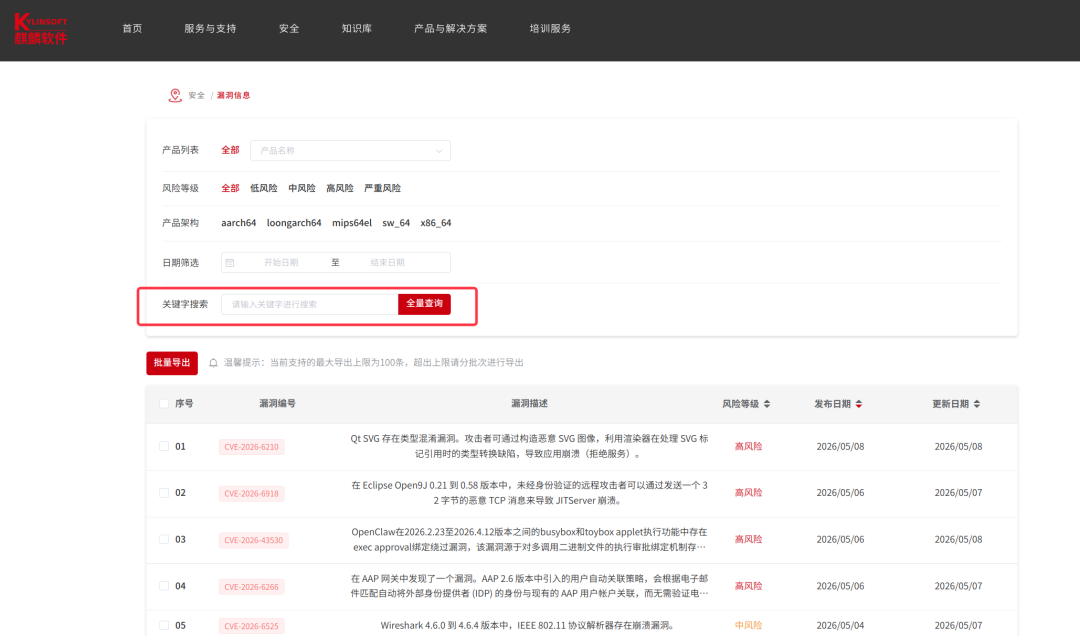

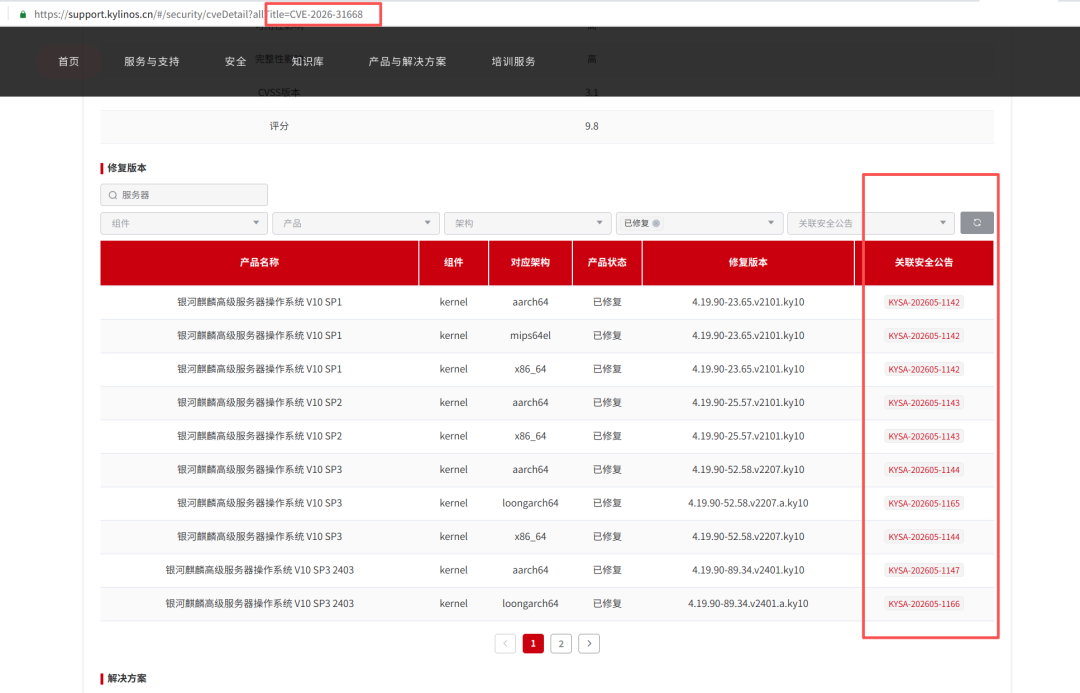

在麒麟软件客户服务门户网站(https://support.kylinos.cn/#/security/sa),检索漏洞编号“CVE-2026-43284”、“CVE-2026-43500”获取漏洞信息和修复补丁。

第一步:更新软件源缓存

对于使用yum的系统,在终端执行以下命令更新软件源:

$sudo yum clean all && sudo yum makecache

对于使用dnf的系统,在终端执行以下命令更新软件源:

$sudo dnf clean all && sudo dnf makecache

第二步:升级系统内核

在终端执行升级命令,升级系统内核。

$sudo yum update kernel kernel-core kernel-modules kernel-modules-extra kernel-modules-internal

或者:

$sudo dnf update kernel kernel-core kernel-modules kernel-modules-extra kernel-modules-internal

说明:kernel-devel、kernel-headers 由用户根据需求手动判断是否升级(按需执行):

$sudo yum update kernel-devel kernel-headers

或者:

$sudo dnf update kernel-devel kernel-headers

第三步:查看默认启动项

执行如下命令查看当前默认启动项,若已设置为升级后的内核,则跳过第四步。如果没有则需要手动设置。

$sudo grub2-editenv list

第四步:设置默认启动项

首先使用grep命令快速查看当前GRUB配置文件中有哪些可用的内核选项:

$grep ^menuentry /boot/efi/EFI/kylin/grub.cfg | cut -d "'" -f2

终端输入如下命令,强制指定启动项。设置升级后的内核版本为默认启动项(请用具体需要升级的内核版本替代命令行中的kernel-xxxx)。

$sudo grub2-set-default "kernel-xxxx"

第五步:重启并验证

重启服务器,并在通过以下终端命令验证当前内核版本,若输出为升级后的内核版本,则内核升级成功,漏洞完成修复。

$uname -r

临时缓解措施

如以上修复方案暂时不能实施,麒麟软件为您准备了两种缓解措施,请根据上述排查方法及结果进行选用。

CVE-2026-43284

如果CONFIG_INET_ESP=y或CONFIG_INET6_ESP=y,可使用缓解措施2;

如果CONFIG_INET_ESP=m或CONFIG_INET6_ESP=m,可使用缓解措施1。

CVE-2026-43500

如果CONFIG_AF_RXRPC=y且CONFIG_RXKAD=y,无法缓解;

如果CONFIG_AF_RXRPC=m且CONFIG_RXKAD=y,可使用缓解措施1。

请在生产环境应用缓解措施前,评估业务影响。

缓解措施1:禁用相关内核模块,无需重启。

$ sudo sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true"

缓解措施2:针对CVE-2026-43284漏洞,可禁止普通用户使用unshare系统调用创建user namespace,无需重启。

$ sudo sed -i '$a user.max_user_namespaces = 0' /etc/sysctl.conf

$ sudo sysctl -p

缓解措施1:会导致esp4、esp6、rxrpc模块功能无法使用,影响IPsec/ESP隧道(VPN)、Andrew File System(AFS)相关服务等。

缓解措施2:会导致系统无法使用非特权进程建立用户命名空间,影响rootless容器、浏览器沙箱等。

银河麒麟桌面和服务器V10、V11版本均受Dirty Frag影响,建议您尽快修复更新!如有疑问,请您向麒麟软件技术服务热线400-089-1870咨询,我们将时刻守护您的系统安全!

通讯员 | 李文杰

来 源 | 麒麟软件研究院