重要提醒:尽快修复CopyFail 内核高危漏洞!

发布时间:2026-05-06 浏览次数:

4月30日,麒麟软件安全团队监测到Linux Kernel crypto模块存在高危本地提权漏洞(CVE-2026-31431,又称"CopyFail"),并第一时间发布漏洞修复方案。针对桌面和服务器产品的更详细修复方案如下,建议您根据解决方案及时防护,确保操作系统安全!

漏洞简介

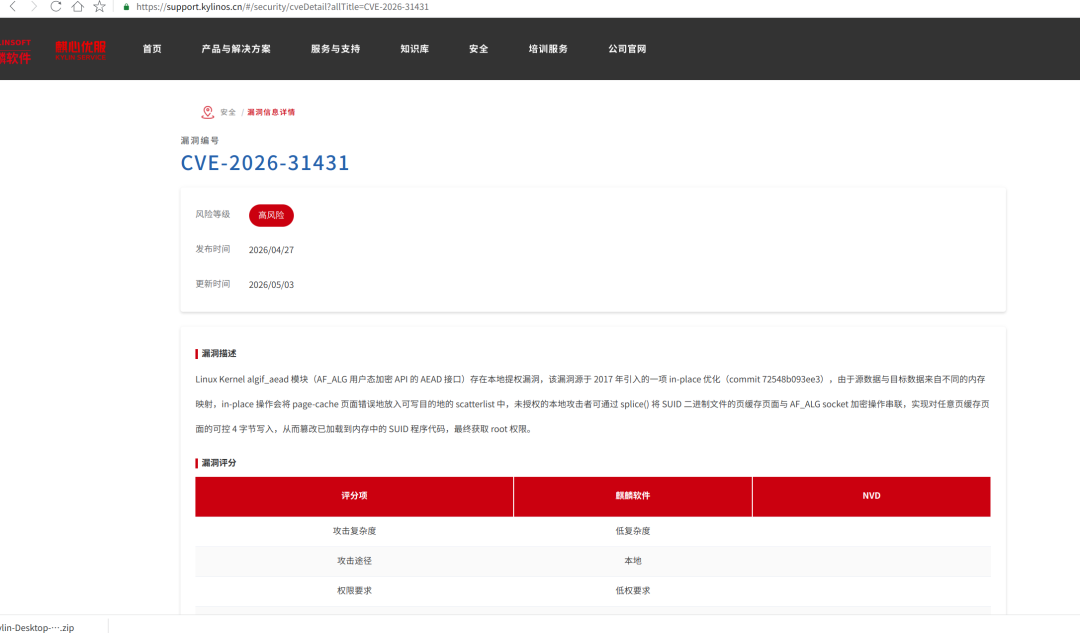

漏洞编号:CVE-2026-31431

漏洞描述:Linux Kernel algif_aead 模块(AF_ALG 用户态加密 API 的 AEAD 接口)存在本地提权漏洞,该漏洞源于 2017 年引入的一项 in-place 优化(commit 72548b093ee3),由于源数据与目标数据来自不同的内存映射,in-place 操作会将 page-cache 页面错误地放入可写目的地的 scatterlist 中,未授权的本地攻击者可通过 splice() 将 SUID 二进制文件的页缓存页面与 AF_ALG socket 加密操作串联,实现对任意页缓存页面的可控 4 字节写入,从而篡改已加载到内存中的 SUID 程序代码,最终获取 root 权限。

漏洞分析

01.漏洞评级

威胁等级:高危

评分向量:CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H(7.8)

02.漏洞影响性

组件与操作系统关系

algif_aead 是 Linux kernel crypto 子系统中 AF_ALG 接口的 AEAD(Authenticated Encryption with Associated Data)算法实现模块。AF_ALG 是 Linux 提供的用户空间访问内核加密算法的 socket 接口,如 IPsec、TLS 卸载、磁盘加密等。algif_aead 支持 GCM、CCM、authenc、authencesn 等多种 AEAD 算法模式。

漏洞被利用前提条件

成功利用该漏洞需要满足以下条件:

·攻击者在目标系统上拥有本地低权限账户(普通用户即可)。

·目标内核版本包含漏洞代码(4.14 至修复前),且 algif_aead 模块可用(默认通常启用)。

综上,该漏洞的利用前提为本地低权限用户 + 默认启用的 AF_ALG/algif_aead + 对系统可执行文件的读权限,条件较易满足。

漏洞被利用可能性

该漏洞利用可能性高,已有公开 POC 代码并成功验证,利用流程简单,仅需普通用户权限无需特殊配置。

解决方案

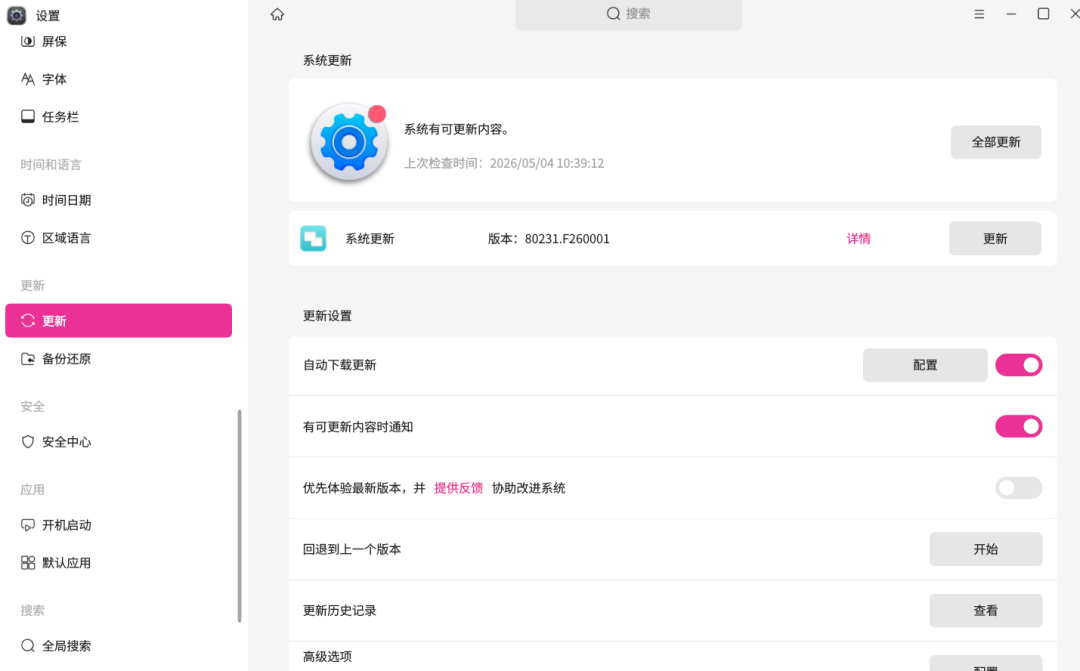

01.桌面

第一步:获取系统更新补丁

在设置-更新页面,获取最新系统更新补丁,补丁版本号为:U26000x。

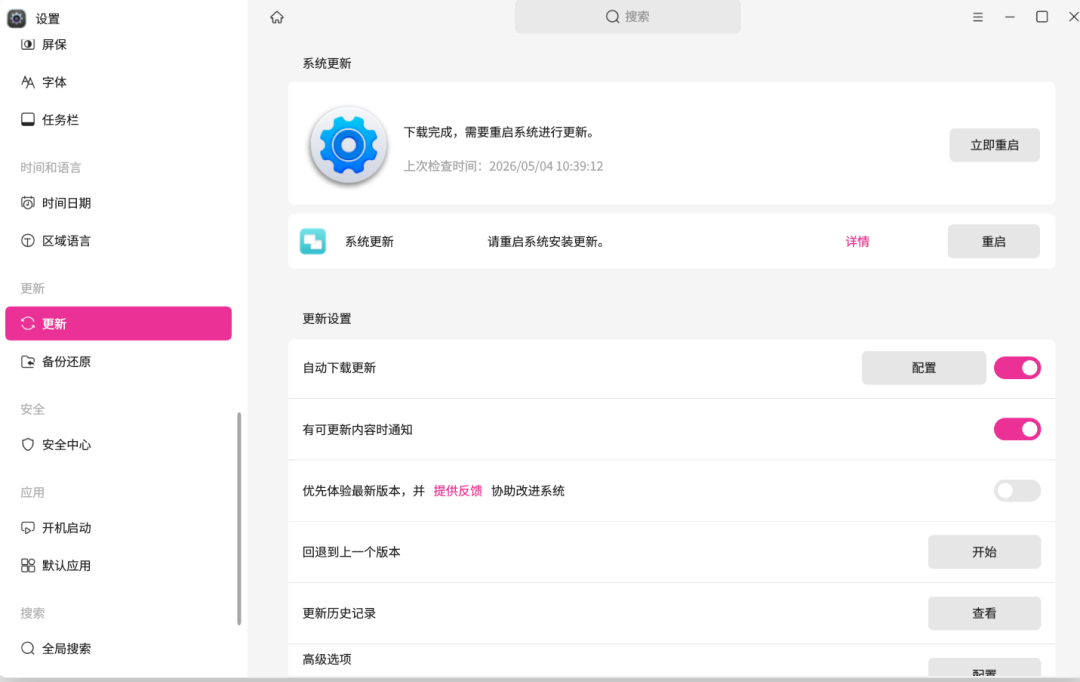

第二步:安装更新补丁

单击更新按钮,下载系统更新补丁,并按照提示重启系统安装更新。

02

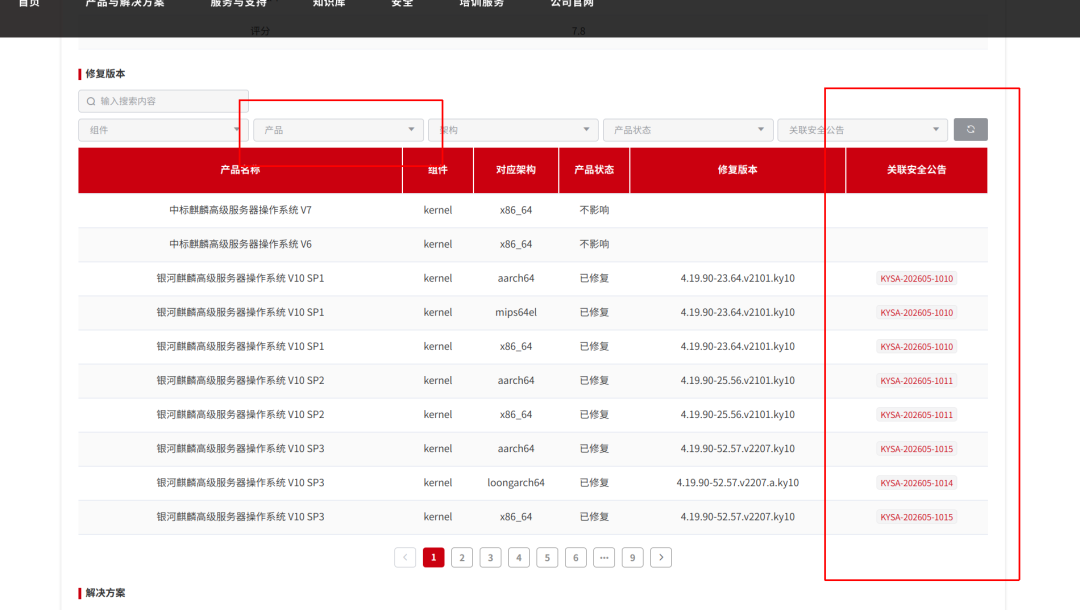

服务器

在麒麟软件客户服务门户网站

(https://support.kylinos.cn/#/

security/sa),

检索漏洞编号“CVE-2026-31431”

获取漏洞信息。

检索产品对应的安全公告,

获取漏洞修复补丁。

第一步:更新软件源缓存

对于使用yum的系统,在终端执行以下命令更新软件源:

$sudo yum clean all && sudo yum makecache

对于使用dnf的系统,在终端执行以下命令更新软件源:

$sudo dnf clean all && sudo dnf makecache

第二步:升级系统内核

在终端执行升级命令,升级系统内核。

$sudo yum update kernel*

或者:

$sudo dnf update kernel*

第三步:查看默认启动项

执行如下命令查看当前默认启动项,若已设置为升级后的内核,则跳过第四步。如果没有则需要手动设置。

$sudo grub2-editenv list

第四步:设置默认启动项

使用grep命令快速查看当前GRUB配置文件中有哪些可用的内核选项:

$sudo grep ^menuentry /boot/efi/EFI/kylin/grub.cfg | cut -d "'" -f2

在终端输入如下命令,强制指定启动项。设置升级后的内核版本为默认启动项(请用具体需要升级的内核menuentry 启动项名称替代命令行中引号内的内容)。

$sudo grub2-set-default "Kylin Linux Advanced Server xxxx"

第五步:重启并验证

重启服务器,并在通过以下终端命令验证当前内核版本,若输出为升级后的内核版本,则内核升级成功,漏洞完成修复。

$uname -r

漏洞缓解措施

下载缓解措施脚本附件到本地(kylin_mitigation-cve-2026-31431.sh),并在脚本所在的路径,执行以下命令:

$sudo bash ./kylin_mitigation-cve-2026-31431.sh

执行脚本后,脚本提示“[总结] CVE-2026-31431漏洞缓解措施已应用完成”,代表临时缓解措施已经部署成功。

脚本执行完毕后会提示“是否需要重启系统”。若出现相关提示,请按提示执行重启操作,临时缓解措施方可生效。

点击此处下载脚本:

https://security-oss.kylinos.cn/Desktop/CVE-2026-31431/kylin_mitigate-CVE-2026-31431.zip

银河麒麟桌面和服务器V10、V11版本均受Copy Fail影响,建议您尽快修复更新!如有疑问,请您向麒麟软件技术服务热线400-089-1870咨询,我们将时刻守护您的系统安全!

通讯员 | 高桐

来 源 | 麒麟软件研究院